Segurança

Nos dias atuais com o mundo altamente conectado, segurança é uma preocupação real. Já falamos sobre as configurações básicas de segurança que você deve fazer em seu roteador – configurando uma senha de acesso e eventualmente desabilitando o gerenciamento remoto.

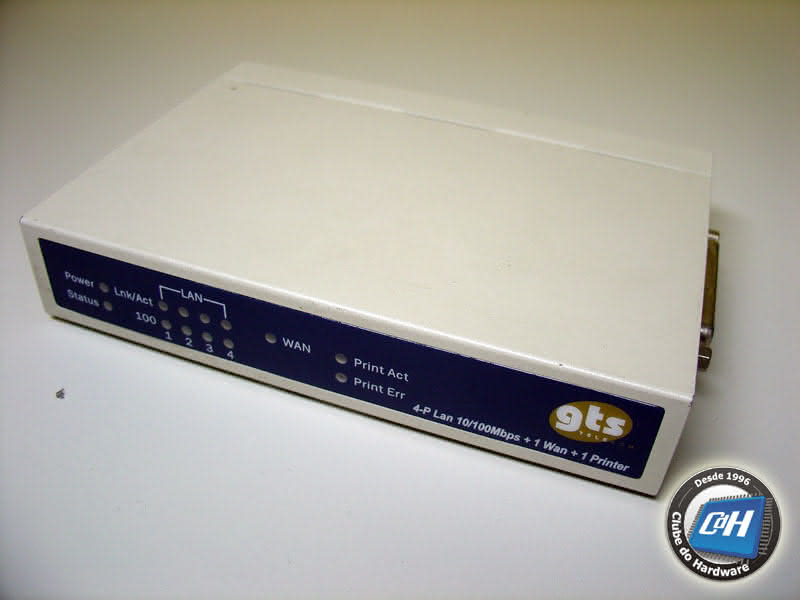

Com mencionamos, seu roteador também trabalha como firewall. Ele bloqueará qualquer conexão de entrada para portas não padronizadas. É por isso que nós precisamos abrir portas não padronizadas usadas por certos programas. A configuração padrão do roteador é adequada para evitar que pessoas rodem jogos on-line, por exemplo.

Uma opção interessante que todos roteadores possuem é bloquear solicitações ping de endereços IP públicos. O ping é usado para verificar se existe alguma máquina respondendo em um determinado endereço IP e esta técnica é também usada para encontrar computadores na rede. Se você desabilitar a resposta a solicitações ping, pessoas na Internet tentando encontrar computadores usando o ping não encontrarão seus computadores. Recomendamos, então, que você marque a opção “Discard PING from WAN side” em Firewall, Block WAN Ping. No entanto, se você rodar jogos online, requisições ping podem ser usadas para verificar a distância entre você e o servidor do jogo. Neste caso é melhor deixar esta opção habilitada.

Figura 20: Desabilitando requisições ping.

Um outro recurso disponível em todos roteadores é a possibilidade de você atualizar o seu firmware. Você deve ir ao site do fabricante e fazer o download da última versão do firmware para o seu roteador e atualizá-lo. Em nosso roteador isto pode ser feito indo em System, Firmware Upgrade. Isto garantirá que o seu roteador estará protegido de qualquer falha de segurança descoberta pelo fabricante até o momento.

Todos os computadores da sua rede devem estar seguros agora do “mundo externo”. Claro que estamos falando de ataques de hackers usando técnicas de acesso direto ao seu endereço IP; você precisa ainda usar um antivírus e um programa antispyware em seus computadores. Se você instalar um cavalo de tróia em seu computador hackers terão acesso a ele mesmo que exista um firewall entre seu computador e o computador do hacker.

Recomendamos a leitura de dois tutoriais que já publicamos sobre segurança: Testando a Segurança de Seu Micro e Protegendo o Seu Micro Contra Invasões.

Agora que sua rede está configurada e segura, você pode compartilhar as pastas e impressoras entre os computadores sem se preocupar de alguém na Internet ter acesso aos seus arquivos. Leia nosso tutorial Como Compartilhar Pastas e Impressoras na Sua Rede para aprender mais sobre como compartilhar arquivos e impressoras na sua rede, já que este tutorial é sequência deste presente tutorial.

Respostas recomendadas

Crie uma conta ou entre para comentar

Você precisa ser um usuário para fazer um comentário

Criar uma conta

Crie uma nova conta em nossa comunidade. É fácil!

Crie uma nova contaEntrar

Já tem uma conta? Faça o login.

Entrar agora